04.06.2024 - I siti web di phishing rappresentano da tempo uno dei ciberincidenti più frequentemente segnalati all’Ufficio federale per la cibersicurezza (UFCS). Per proteggere il maggior numero possibile di potenziali vittime, l’UFCS si impegna a disattivare questi siti web il più rapidamente possibile. D’altra parte, i truffatori fanno di tutto per evitarlo. Lo illustra un caso segnalato all’UFCS la scorsa settimana.

Settimana 22: Come i truffatori cercano di mantenere online quanto più a lungo i siti web di phishing senza essere scoperti

Ogni giorno in tutto il mondo dei malintenzionati creano e pubblicano online migliaia di nuove pagine di phishing. Non solo: inviano milioni di e-mail per adescare vittime sulla loro pagina di phishing fraudolenta e indurle a inserire dati come il numero della carta di credito o la password. D’altro canto, anche le aziende specializzate in cibersicurezza, i provider e le società di registrazione cercano di tenersi al passo con questa evoluzione. Così, sono stati messi a punto diversi processi per disattivare il più rapidamente possibile i siti web di phishing o per inserirli in programmi di filtraggio come Google Safe Browsing. In casi come questi, la velocità di reazione è fondamentale. L’esperienza dimostra che la maggior parte delle vittime clicca sulle pagine di phishing nelle prime ore successive all’invio dell’e-mail fraudolenta. Infatti, già dopo qualche ora dall’invio il numero di visitatori si riduce e la pagina di phishing diventa inutile.

Il trucco del botta e risposta

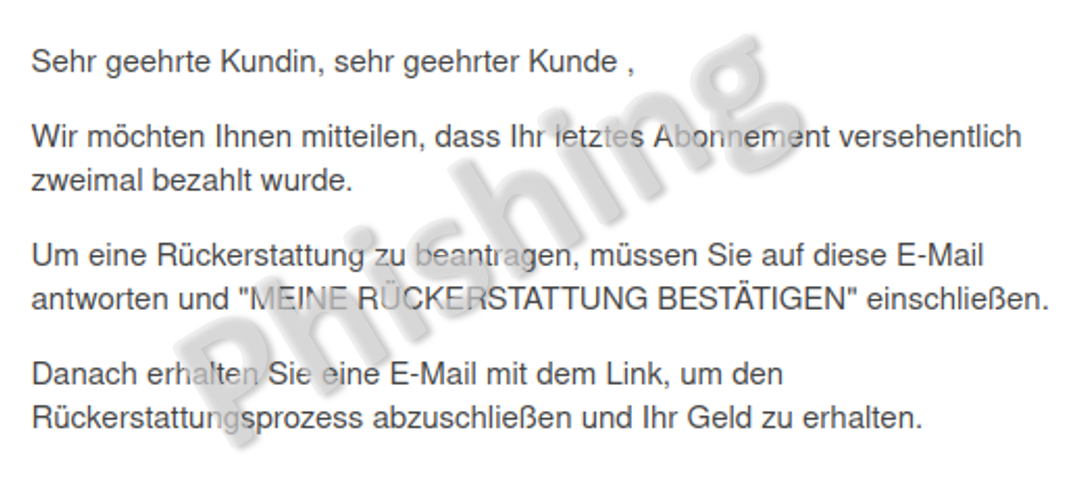

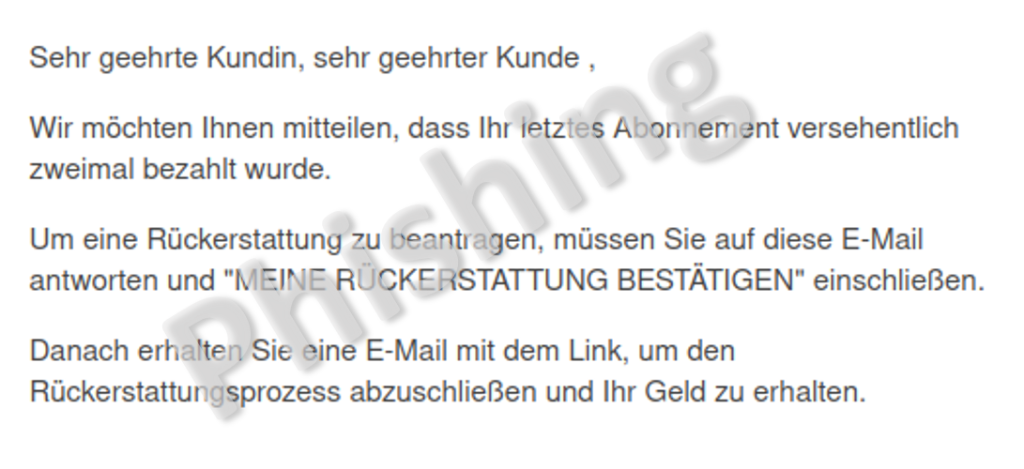

I truffatori sono quindi sempre alla ricerca di nuovi espedienti affinché il loro sito passi sotto i radar delle autorità preposte alla sicurezza online, evitandone così la chiusura. A questo proposito, la scorsa settimana è circolata un’e-mail di phishing che utilizza un trucco riscontrato anche in altri tentativi di frode. Invece di contenere un link che conduce a una pagina di phishing, l’e-mail chiede al destinatario di rispondere al messaggio. Il link di phishing viene così inviato solo in una seconda fase. Lo scopo principale è quello di evitare che la stragrande maggioranza dei destinatari, che riconoscono immediatamente l’e-mail fraudolenta, inoltri il link alle autorità di sicurezza come l’UFCS. In questo modo, il link viene solitamente inviato solo alle vittime che non riconoscono il tentativo di frode come tale e che quindi non lo segnalano. Questo approccio aumenta la probabilità che il sito rimanga online più a lungo, inducendo così un maggior numero di potenziali vittime a inserire i propri dati.

In questo modo, i malintenzionati tengono a bada anche le persone che riconoscono il tentativo di phishing come tale e cercano di ingannare i truffatori inserendo nomi utente e password falsi. Il fatto che i criminali siano interessati a mantenere il più possibile alta la qualità dei dati che ottengono è già stato illustrato dall’UFCS in una precedente retrospettiva settimanale.

Il trucco con il browser agent

I truffatori si avvalgono anche di altri trucchi per mantenere una pagina di phishing online il più a lungo possibile. Ad esempio, sfruttano il fatto che gran parte dei siti web sono ora accessibili tramite smartphone, soprattutto quando usati a scopi privati. Così, i malintenzionati concepiscono il sito web di phishing in modo che venga visualizzato solo sullo smartphone. Se il sito viene consultato da un PC o da un notebook, invece, viene visualizzata una pagina legittima e insospettabile. L’espediente tecnico di questa procedura prevede la trasmissione di un cosiddetto user agent in base al dispositivo utilizzato. Lo user agent include informazioni sul sistema operativo e sul tipo di browser dell’utente e il server è in grado di riconoscere se la richiesta proviene, ad esempio, da un dispositivo Android o da un iPhone, oppure se il sito è stato consultato su un notebook o un PC. Mentre la maggior parte delle potenziali vittime utilizza uno smartphone, per le verifiche viene solitamente impiegato un computer. Un provider che verifichi il messaggio per determinare se si tratta effettivamente di una pagina fraudolenta non sarebbe così in grado di riconoscerla come tale e, nel peggiore dei casi, consentirebbe alla pagina di rimanere online.

Segnalate i siti di phishing e le e-mail di phishing all’UFCS.

L’UFCS riceve segnalazioni di phishing attraverso vari canali. Potete farlo tramite la piattaforma antiphishing.ch, sulla quale è possibile segnalare siti web di phishing o e-mail con link di phishing. Se desiderate ricevere una risposta alla segnalazione, potete invece utilizzare il modulo di segnalazione all’indirizzo https://www.report.ncsc.admin.ch/it/.

Ulteriori raccomandazioni

- Nessuna banca e nessun emittente di carte di credito vi chiederà mai di modificare una password o di verificare i dati della carta di credito via e-mail.

- Non inserite mai dati personali come password o dati della carta di credito su un sito Internet aperto tramite un link contenuto in un’e-mail o un SMS.

- Ricordatevi che i mittenti delle e-mail possono essere falsificati facilmente.

- Non appena vi accorgete di aver inserito la password su un sito di phishing, modificatela immediatamente su tutti i servizi in cui la utilizzate.

- Se avete fornito i dati della carta di credito, contattate immediatamente l’emittente per farla bloccare.

- Se si tratta della password dell’e-mail cambiate anche tutte le password del fornitore di servizi Internet associate all’account.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 04.06.2024