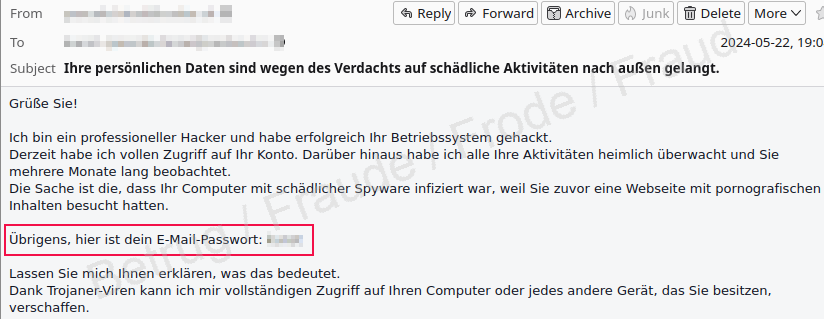

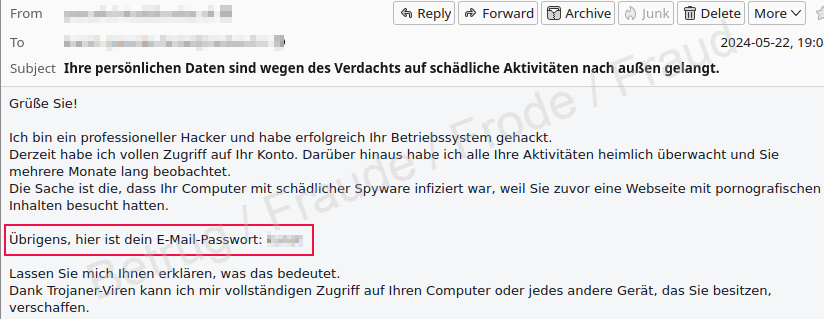

11.06.2024 - Negli ultimi giorni, l’UFCS ha nuovamente ricevuto segnalazioni di numerose e-mail contenenti una cosiddetta «fake sextortion». Alcune contenevano l’indirizzo e-mail del destinatario nel campo del mittente o riportavano addirittura una password corretta. Come è possibile e come reagire correttamente a una simile e-mail?

L’espressione «fake sextortion» si compone di tre parti: «fake» (falso, contraffatto, finto), «sex» ed «extortion» (estorsione). Si tratta di un ricatto che prevede l’invio di un’e-mail che sostiene che il dispositivo del destinatario è stato infettato da un malware che l’ha registrato tramite la webcam mentre compieva atti sessuali. Viene data una scadenza (ad esempio 48 ore) entro la quale occorre trasferire un dato importo a un indirizzo Bitcoin. In caso contrario il materiale registrato verrà diffuso. Questa storia, inviata migliaia di volte, è totalmente inventata e serve solo a intimidire il destinatario affinché effettui il pagamento richiesto.

Questa forma di falso ricatto esiste da molto tempo. Risulta quindi ancora più sorprendente che non tutti i provider di posta elettronica siano in grado di filtrare queste e-mail.

Tuttavia, molti destinatari ormai sanno riconoscere queste e-mail e le ignorano. Ciononostante, possono sorgere dubbi quando l’e-mail sembra provenire dal proprio account e la password è inclusa come «prova»:

Quando l’e-mail proviene dal proprio account

Purtroppo è molto facile falsificare l’indirizzo del mittente di un’e-mail. I truffatori inseriscono semplicemente l’indirizzo e-mail del destinatario nel campo del mittente, che può essere definito a piacere (vedi anche il mito informatico «Posso fidarmi di ogni mittente di posta elettronica che conosco!»). Non tutti i provider riconoscono questo cosiddetto «spoofing».

Pertanto, se si riceve un’e-mail di questo tipo con il proprio indirizzo nel campo mittente, non c’è da preoccuparsi: il vostro account non è stato hackerato. L’e-mail non proviene dal vostro account, anche se lo sembra.

Quando l’e-mail di fake sextortion azzecca la vostra password

Un caso più ostico è quello in cui una password viene presentata come prova di accesso al conto del destinatario da parte dei truffatori. Tuttavia, questa non è stata trafugata tramite il dispositivo, ma proviene da una fuga di dati da un fornitore di servizi online (forum, negozio web, ecc.), risalente solitamente a molto tempo prima. I truffatori puntano innanzitutto sul fatto che le password vengano cambiate raramente e, in secondo luogo, che vengano utilizzate per più servizi: purtroppo spesso ci azzeccano. Per questo motivo, a volte capita che la password sia davvero una password di posta elettronica valida o una password utilizzata per altri account.

Reagire con rapidità

Se ricevete un’e-mail di fake sextortion contenente una password valida, occorre reagire rapidamente. Anche altri gruppi criminali potrebbero avere già accesso ai dati trapelati e cercare di trarne profitto.

I truffatori provano poi la combinazione di indirizzo e-mail e password sui siti più popolari.Questi potrebbero essere, ad esempio:

- un provider di posta elettronica effettivamente usato dal destinatario;

- social media più utilizzati (Facebook, Instagram, X, LinkedIn, ecc.);

- i servizi di streaming più diffusi;

- noti portali di gioco;

- servizi di pagamento come Paypal, Klarna ecc.

Una volta che i truffatori hanno hackerato l’accesso all’account di posta elettronica, possono prendere il controllo di altri servizi, come ha spiegato l’UFCS in una precedente retrospettiva settimanale.

È quindi essenziale modificare immediatamente le password di tutti i servizi per cui viene utilizzata.

Naturalmente, la vostra password potrebbe anche essere trapelata senza che ne siate informati in un’e-mail di fake sextortion. Vale quindi la pena di seguire la seguente procedura:

- Controllate i portali riconosciuti sulle fughe di dati per scoprire se vi compare il vostro indirizzo. I portali più noti sono:

o Have I Been Pwned

o Hasso-Plattner Institut - È consigliabile eseguire questa verifica con diversi servizi analoghi. Perché se una password non viene segnalata come hackerata da un determinato servizio, non significa che non possa comparire in un altro.

- Non stupitevi se su questi siti il vostro indirizzo è associato a una fuga di dati. Purtroppo, la probabilità è relativamente alta. «Have I Been Pwned» indica anche quali dati sono potenzialmente trapelati e dove. Se vi compaiono anche le password, è necessario intervenire rapidamente e cambiarle.

- In generale, utilizzate password forti con almeno 12 caratteri (idealmente lettere maiuscole, lettere minuscole, numeri e caratteri speciali).

- Utilizzate una password diversa per ogni servizio.

- Utilizzate un servizio di gestione di password.

- Utilizzate l’autenticazione a due fattori o le chiavi d’accesso per i servizi che lo consentono.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 11.06.2024